未发布 ByteScout旗下产品更新合集丨附下载 Bytescout公司主要为家庭和商业用户提供软件产品及为软件开发商(AactiveX和.NET SDK)提供开发工具。产品主要包含条形码、文档管理、音频视频以及文件格式转换等类型。

BarCode Reader SDK

一款支持多种图像格式、线型条码和二维条码的条码读取器开发包。

Bytescout PDF To HTML SDK

Spreadsheet SDK

未发布 Visual Studio 2017最新版正式发布!适用于任何开发人员、平台及APP丨附下载 适用于任何开发人员、APP及任何平台的Visual Studio 2017 新功能介绍。

未发布 扫描识别工具Dynamic Web TWAIN使用教程:属性/方法/事件介绍 Dynamic Web TWAIN是一个专为Web应用程序设计的TWAIN扫描识别控件。你只需在TWAIN接口写几行代码,就可以用兼容TWAIN的扫描仪扫描文档或从数码相机/采集卡中获取图像。

本文为你介绍Dynamic Web TWAIN中属性/方法/事件的具体操作代码,欢迎收藏。

当正确实施后,Dynamic Web TWAIN将在页面加载后自动初始化。一旦初始化,你就可以像堆任何正常的JS对象一样控制它。您可以参考我们的在线API文档来查看Dynamic Web TWAIN的所有内置属性、方法和事件。

这里有三种使用Dynamic Web TWAIN的方法:

属性

属性用于在运行时从Dynamic Web TWAIN中获取或设置特定的值,例如Resolution、Duplex、IfShowUI等。

1 2 3 | /* Property */

/* Scan pages in 200 DPI */

DWObject.Resolution = 200;

|

方法

方法用于调用Dynamic Web TWAIN对象的内置函数,如AcquireImage、SaveAsJPEG、Rotate等。语法非常简单:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 | // Method

///

<summary> /// Rotates the image of a specified index in buffer by a specified angle.

/// </summary>

///

<param name="sImageIndex" type="short" data-filtered="filtered">

specifies the index of image in buffer. The index is 0-based.

///

<param name="fAngle" type="float" data-filtered="filtered">

specifies the angle.

///

<param name="bKeepSize" type="bool" data-filtered="filtered">

specifies whether to keep the original size

///

<returns type="bool" data-filtered="filtered"></returns>

DWObject.Rotate(0, 45, false); // rotate the 1st image in the buffer by 45 degrees

|

事件

当达到某个触发点时触发事件。例如,OnMouseClick鼠标点击事件等。与属性和方法相比,事件是有点难度的。在这里我们再多谈一下。

处理事件

添加一个事件监听器

要添加事件监听器,可以使用内置方法RegisterEvent。请参考下面的示例代码:

1 2 3 4 5 6 7 8 9 10 11 12 13 | <script type="text/javascript" data-filtered="filtered">

Dynamsoft.WebTwainEnv.RegisterEvent('OnWebTwainReady', Dynamsoft_OnReady);

var DWObject;

/* OnWebTwainReady event fires as soon as Dynamic Web TWAIN is initialized and ready to be used. It is the best place to add event listeners */

function Dynamsoft_OnReady() {

DWObject = Dynamsoft.WebTwainEnv.GetWebTwain('dwtcontrolContainer');

DWObject.RegisterEvent("OnPostTransfer", Dynamsoft_OnPostTransfer);

}

function Dynamsoft_OnPostTransfer() {

/* This event OnPostTransfer will be triggered after a transfer ends. */

/* your code goes here*/

}

</script>

|

在上面的代码中,我们添加了JavaScript函数Dynamsoft_OnPostTransfer()作为事件OnPostTransfer的事件监听器。另外,你可以写这样的代码:

1 2 3 4 5 6 7 8 9 10 | <script type="text/javascript" data-filtered="filtered">

Dynamsoft.WebTwainEnv.RegisterEvent('OnWebTwainReady', Dynamsoft_OnReady);

var DWObject;

function Dynamsoft_OnReady() {

DWObject = Dynamsoft.WebTwainEnv.GetWebTwain('dwtcontrolContainer');

DWObject.RegisterEvent("OnPostTransfer", function() {

/* your code goes here*/

});

}

</script>

|

有参数的事件

一些事件具有参数。以OnMouseClick事件为例:

1 2 | /* sImageIndex is the index of the image you clicked on*/

OnMouseClick(short sImageIndex)

|

当您创建相应的JavaScript函数(AKA,事件侦听器)时,可以包含参数并在运行时进行检索。

1 2 3 | function DynamicWebTwain_OnMouseClick(index) {

CurrentImage.value = index + 1;

}

|

或者

1 2 3 | DWObject.RegisterEvent("OnPostTransfer", function(index) {

CurrentImage.value = index + 1;

});

|

特殊事件 -“OnWebTwainReady”

在所有的内置事件中,有一个特殊事件“OnWebTwainReady”。基本上这个事件在Dynamic Web TWAIN对象被初始化并准备好使用的时候触发。正如您在本文前面看到的那样,推荐使用它的方法是:

1 2 3 4 5 6 7 | <script type="text/javascript" data-filtered="filtered">

Dynamsoft.WebTwainEnv.RegisterEvent('OnWebTwainReady', Dynamsoft_OnReady);

var DWObject;

function Dynamsoft_OnReady() {

DWObject = Dynamsoft.WebTwainEnv.GetWebTwain('dwtcontrolContainer');

}

</script>

|

或者

1 2 3 4 5 | <script type="text/javascript" data-filtered="filtered">

Dynamsoft.WebTwainEnv.RegisterEvent('OnWebTwainReady', function() {

DWObject = Dynamsoft.WebTwainEnv.GetWebTwain('dwtcontrolContainer');

});

</script>

|

本次教程到此结束,希望能对Dynamic Web TWAIN的用户带来帮助,接下来还会有更多的相关教程,敬请期待!

未发布 Essential Studio for UWP发布2017 v2,新增甘特图控件 【Essential Studio for UWP最新版点击下载>>>】

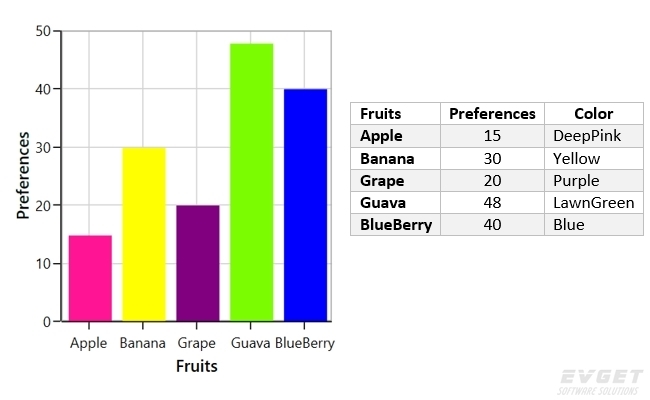

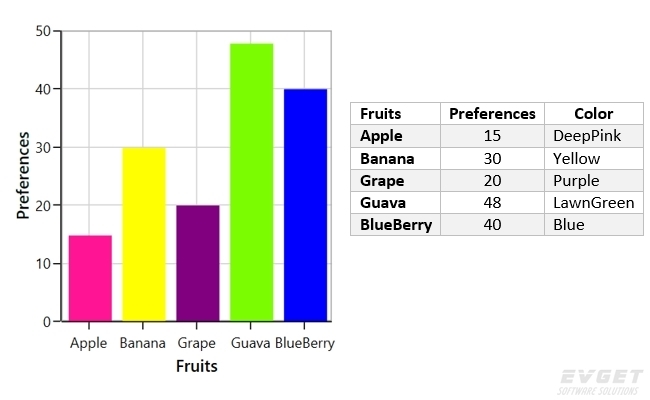

图表

区段颜色设置

图表中的每个段现已支持颜色贴图。

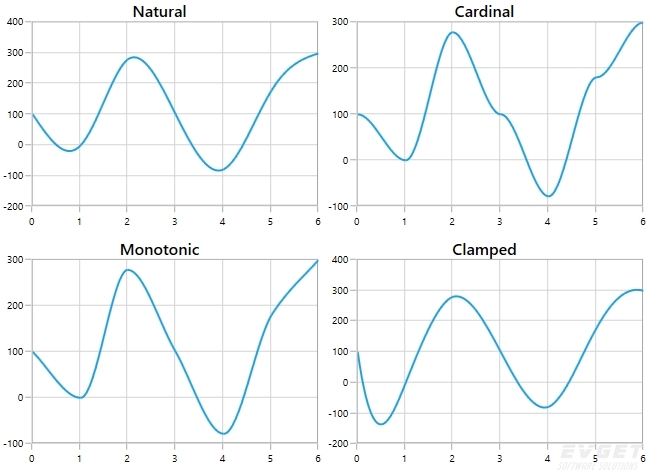

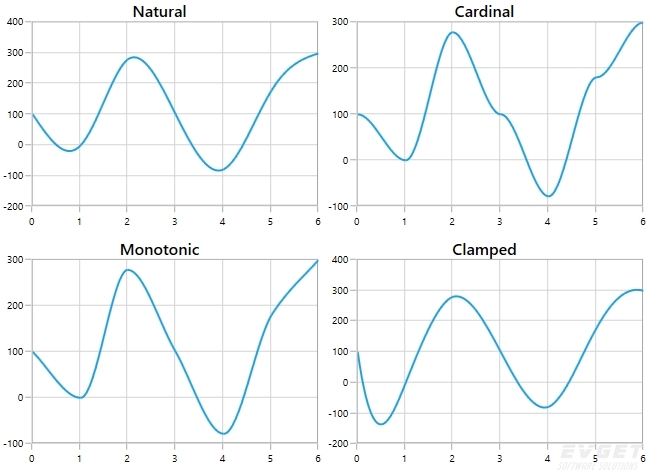

多个样条曲线类型

图表控件现在支持样条区域的多个样条类型。

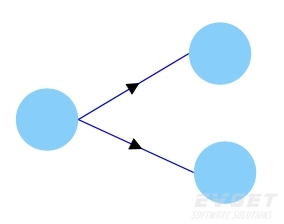

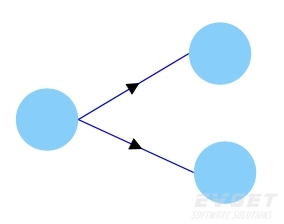

图表

片段装饰

连接器中添加了一种新的装饰元素,以指示连接在另一个连接器或片段上的流动。

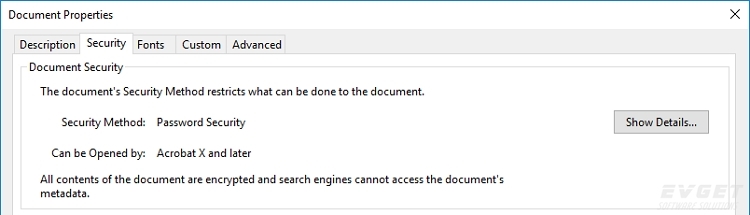

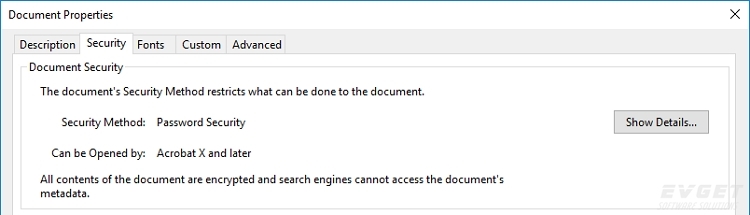

PDF

增强PDF安全功能

现在支持PDF 2.0安全功能(AES Revision 6)。

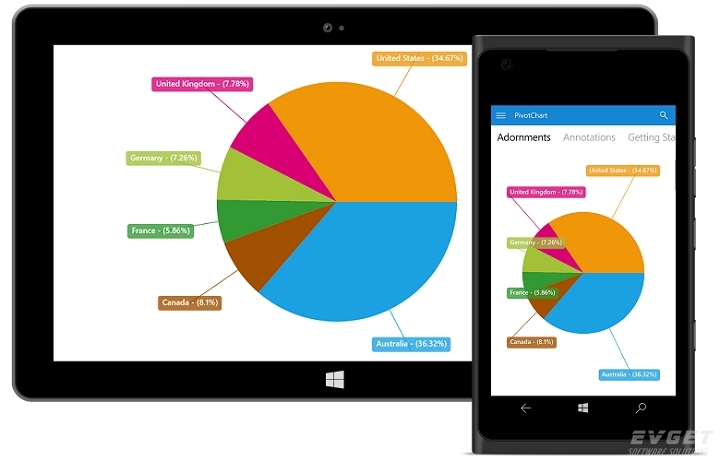

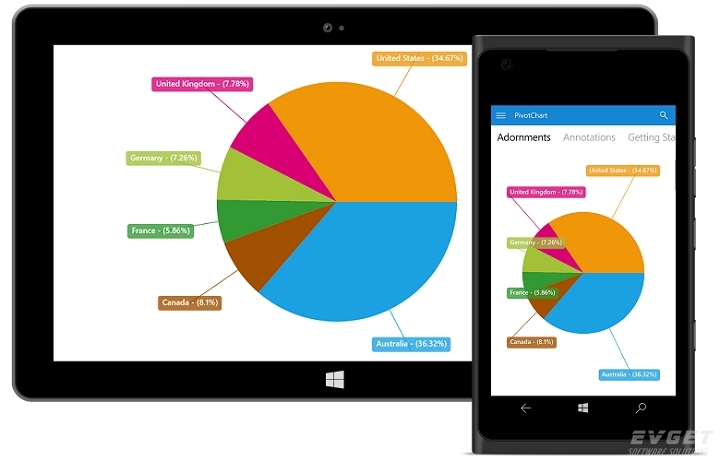

数据透视图表

快速图表类型

在透视图控件中实现了以下快速图表类型:快速列位图、快速条形图、快速行、快速位图、快速步进位图、快速分散位图和快速堆叠列位图。

修饰

添加数据透视图修饰以显示与图表细分元素相关的值。

注释

数据透视图注释显示有关绘图区域中特定目标点的图表或系列的元数据。

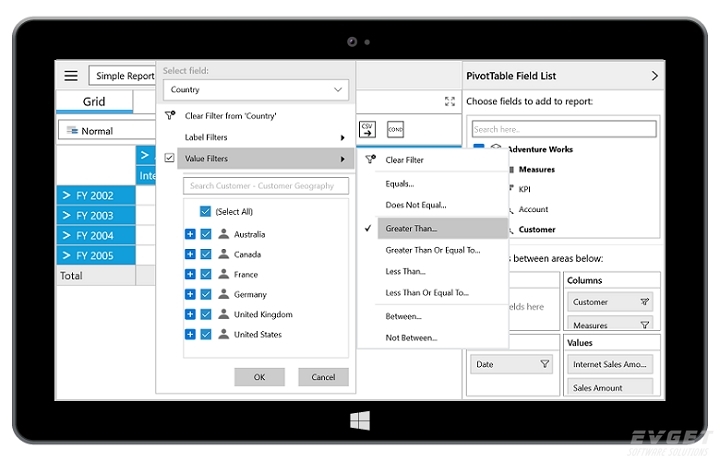

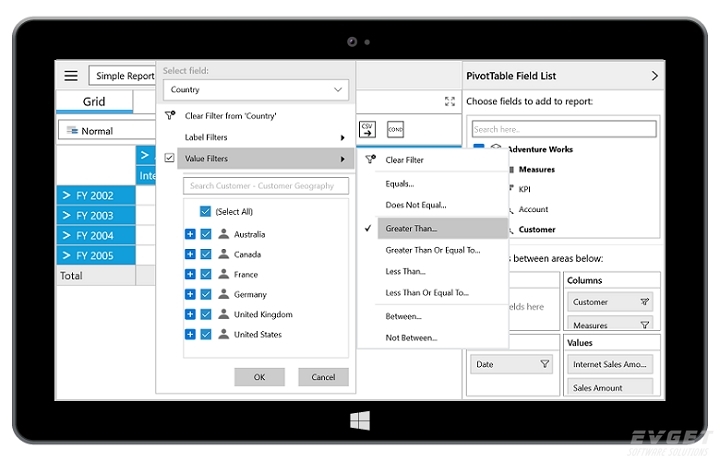

Pivot客户端

标签和值过滤器

Pivot客户端支持按标签和值进行过滤。

延迟更新

Pivot客户端可以仅在需要时更新,而不是在每次UI交互期间更新。

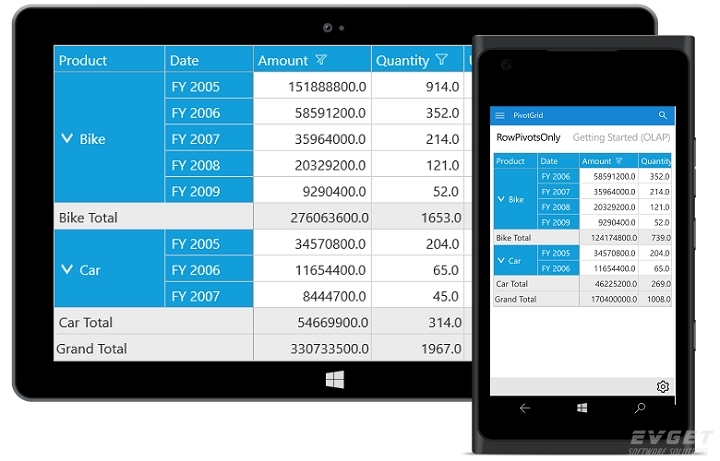

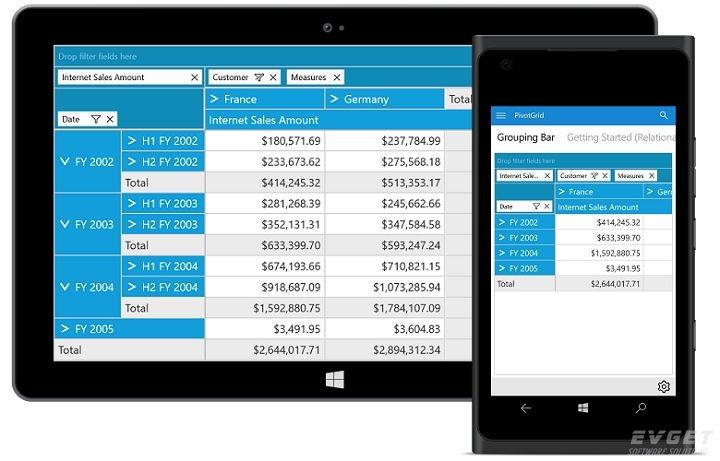

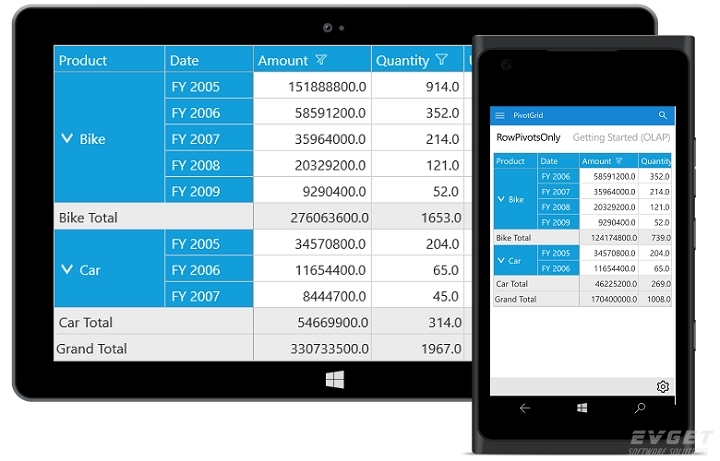

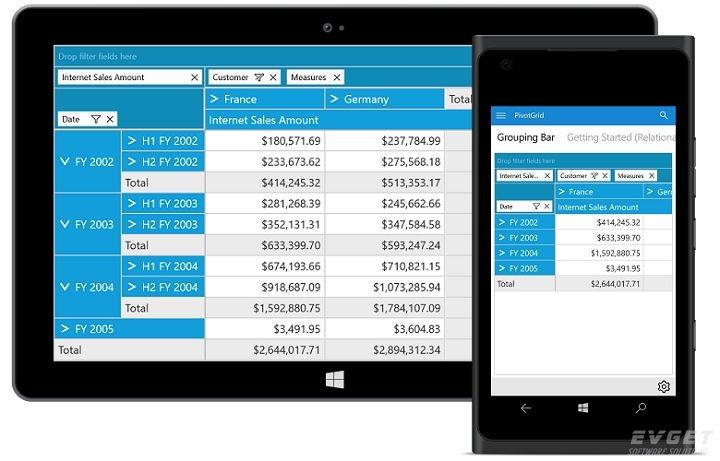

Pivot网格

Pivot行

Pivot网格可以定制为平面网格。

分组栏

Pivot网格提供了一个UI选项来拖动字段、过滤,并在运行时通过分组栏创建Pivot视图。

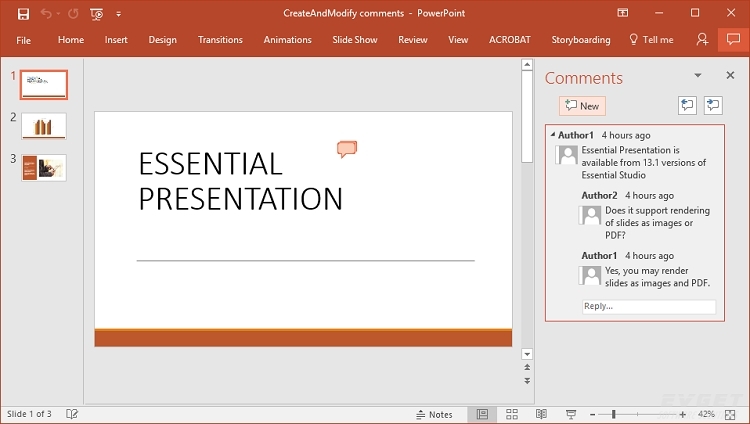

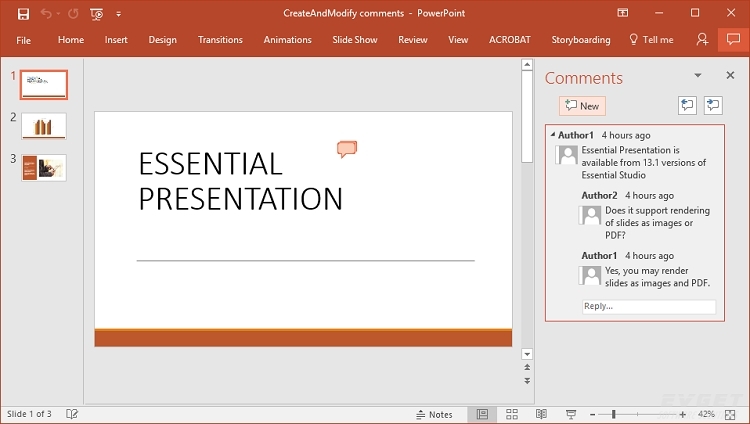

演示

注释功能

可以在PowerPoint演示文稿中创建和修改注释。

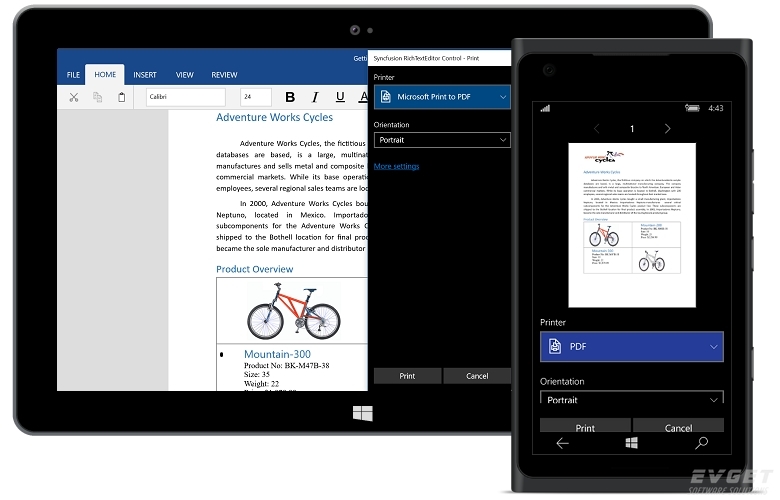

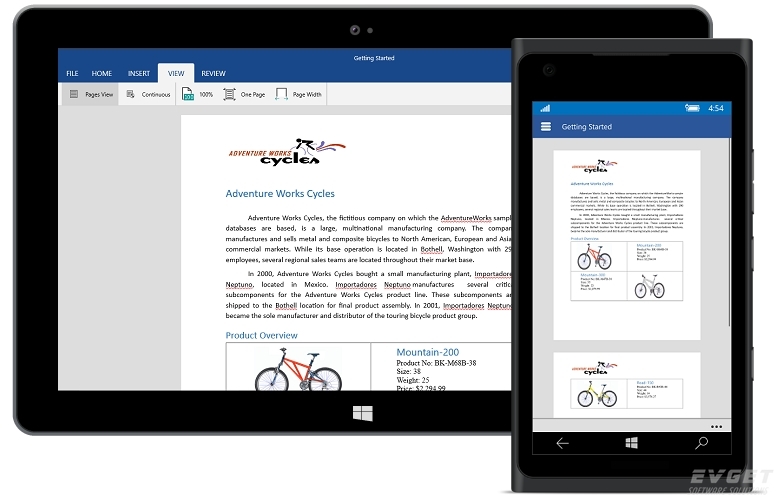

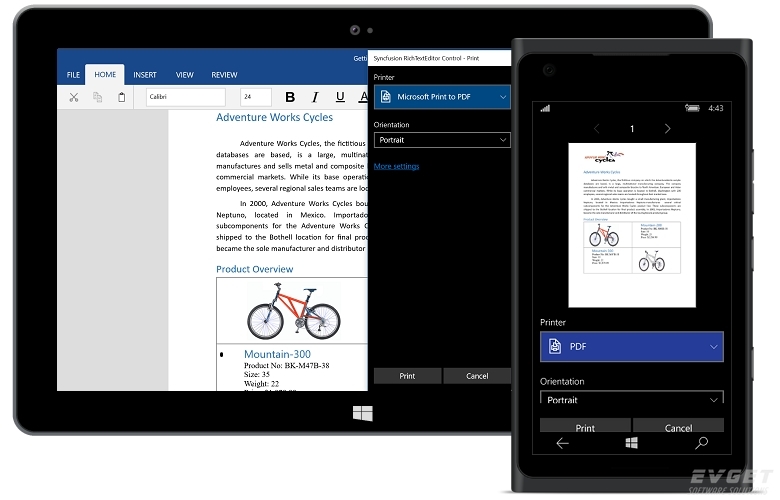

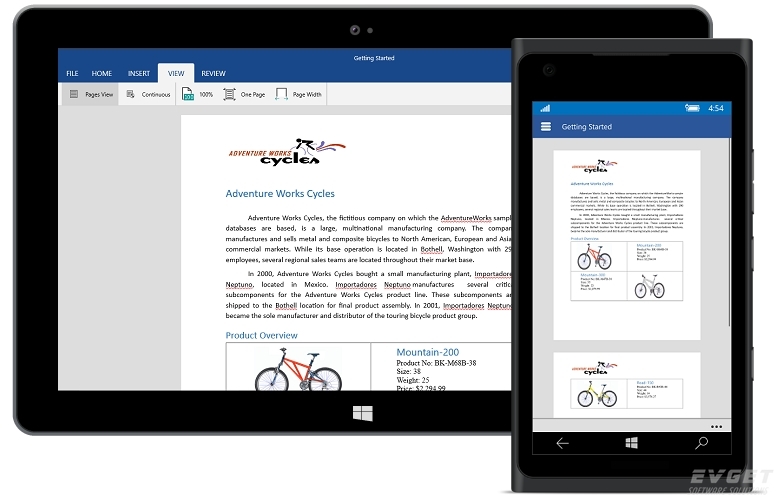

富文本框

支持打印

富文本框控件现在支持从桌面和移动应用程序中打印文档内容。

页面布局

富文本框控件支持在移动设备上逐页查看文档内容。

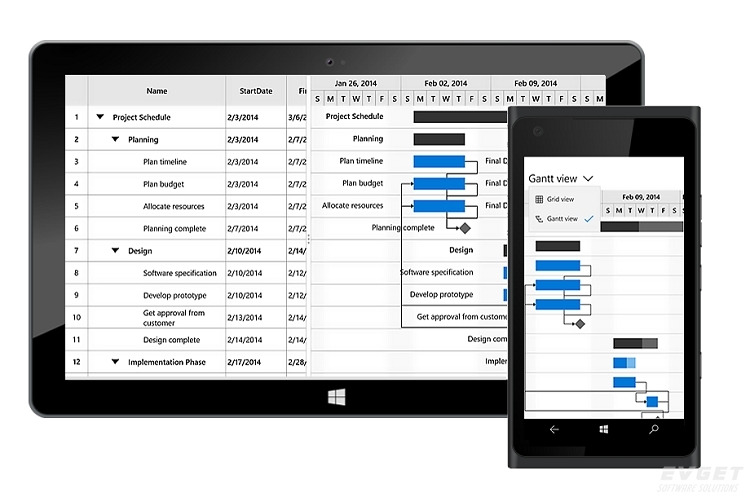

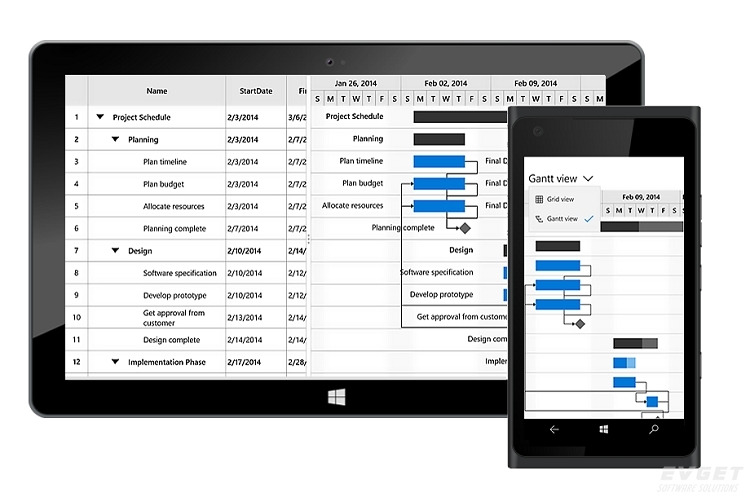

甘特图

甘特图控件用于可视化和编辑项目进度,并跟踪项目进度。它可以帮助你组织和安排项目。你还可以通过编辑、拖动和调整大小等操作来更新项目进度。

主要特征

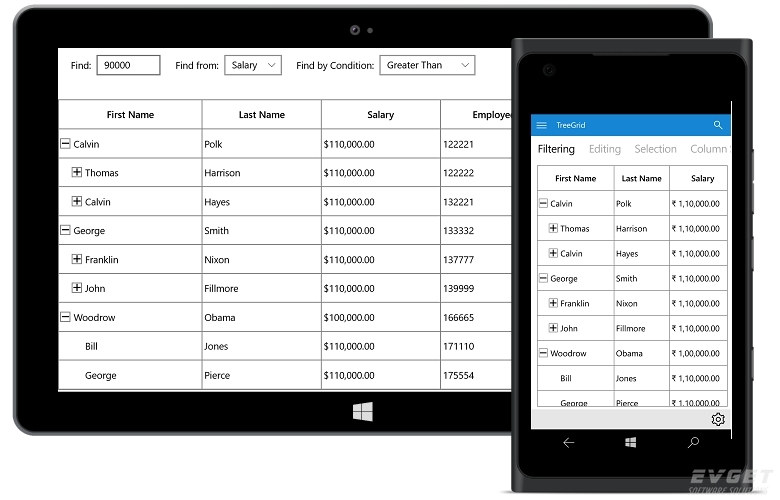

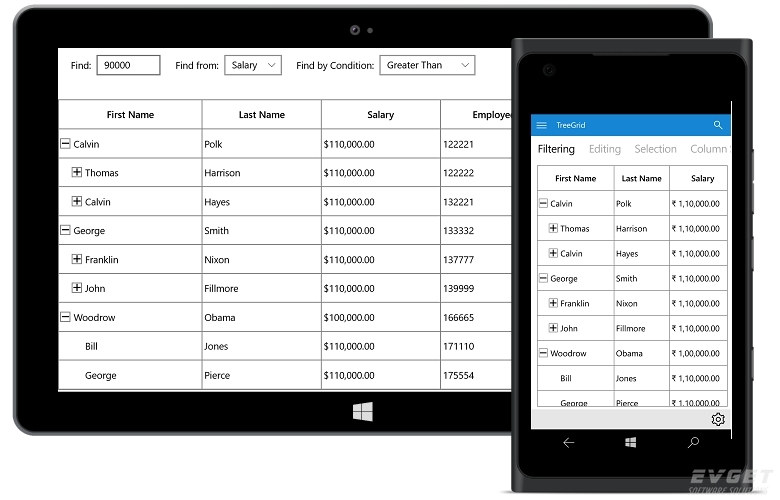

树型网格

过滤

树状网格控件现在支持使用各种过滤器选项,用编程方的式过滤节点。

未发布 MailBee.NET Objects撰写邮件教程(二):发送一个网页 MailBee.NET Objects是一款为创建、发送、接收以及处理电子邮件而设计的健壮、功能丰富的.NET控件。几行代码便可为应用程序添加E-Mail支持,简单高效。具备“必需”以及独特的功能,这些控件帮助开发人员简单快速地将复杂的电子邮件功能添加到他们的应用程序中。

本文主要介绍了电子邮件如何发送网页的代码示例。目前MailBee.NET Objects在线订购享75折优惠正在进行中,欢迎您下载试用版进行运用!

使用MailBee,你可以通过电子邮件发送网页:

C#

msg.LoadBodyText("http://www.google.com", MessageBodyType.Html, Encoding.Default, ImportBodyOptions.ImportRelatedFiles |ImportBodyOptions.ImportRelatedFilesFromUris | ImportBodyOptions.PathIsUri);

VB.NET

msg.LoadBodyText("http://www.google.com", MessageBodyType.Html, Encoding.Default, ImportBodyOptions.ImportRelatedFiles |ImportBodyOptions.ImportRelatedFilesFromUris | ImportBodyOptions.PathIsUri)

上面的方法将网页(文本和图形)加载到邮件正文中。你可以在LoadBodyText方法文档中找到更多信息。使用ImportRelatedFilesFromUris标志,邮件正文中通过URL(URI)引用的文件将从其网站下载并附加到该邮件中。使用此标志,还将附加具有本地URI(例如“/files/picture.gif”而不是“”)的文件。如果未设置此标志,则仅导入由本地文件路径表示的文件(例如“C:\ picture.gif”或“files \ picture.gif”),而URL将保留原样。

换句话说,ImportRelatedFilesFromUris标志允许任何计算机上的电子邮件可见,无论是否连网,因为所有必需的文件都已经附加到电子邮件中了。但是,如果邮件的某些内容必须始终从Web服务器获取(例如,邮件包含当前天气预报动态生成的消息),则不应使用此方法。将静态图像附加到邮件中会使预报变得过时。

未发布 界面控件Essential Studio for ASP.NET Web Forms 发布2017 v4丨附下载 新的控件

组合框组件允许用户输入一个值或从预定义选项列表中选择一个选项。单击此组件的箭头图标时,下拉列表将显示用户可以从中选择的值列表。

主要特征

数据绑定:允许绑定和访问本地或服务器端数据源的项目列表。

分组:支持将单个或特定类别下的逻辑相关项目进行分组。

排序:支持按字母顺序(升序或降序)排序列表项。

过滤:允许根据组件中输入的字符过滤列表项目。

模板:允许自定义列表项目、选定的值、页眉、页脚、类别组页眉。

可访问性:内置的可访问性支持有助于通过键盘、屏幕阅读器或其他辅助技术设备访问所有组件的功能。

拼写检查器

新的控件

新的拼写检查器控件通过将它们与存储的字典单词列表进行比较,查找并突出显示拼写错误的单词。

主要特征

AUTOCOMPLETE

搜索索引多栏弹出

现在可以区分多列AUTOCOMPLETE控件中的显示格式和搜索字段,允许用户在列表中搜索任意数量的字段,而无需修改所选的文本格式。

CHART

轴标签

支持显示多行轴标签。

显示外部数据标签

现在可以在图表区域内显示部分可见的数据标签。

数据管理器

防伪

防伪令牌可用于帮助保护应用程序免受跨站请求伪造。它生成一个隐藏的表单字段(防伪造标记),在提交表单时进行验证。

额外的数据操作

提供了IN和NotIN过滤器操作用于在WHERE过滤器中指定多个值。

DIAGRAM

对齐

支持定制用户手柄的位置。

端口增强

现在可以拖动端口来重新定位端口。

对称布局

对称布局是用于以圆形和对称方式排列图的自动布局。

标签交互

已经为标签提供了交互支持。他们可以被选中、拖动、调整大小和旋转。

DOCIO

增强Word转换成PDF功能

DocIO现在允许将带有行号的Word文档以其原始格式转换为PDF。

下拉列表

服务器过滤

在搜索框中输入文本时,此功能将过滤数据源。过滤是基于包含来自整个数据源的匹配项。

服务器过滤:远程数据

服务器过滤:本地数据

文件管理器

支持鼠标选择

支持在文件资源管理器控件中使用鼠标管理文件/文件夹。

甘特图

资源分配视图

甘特图控件支持资源分配视图。使用该视图,用户可以解释在同一日期发生的任务以及项目中资源的过度分配。

排序

现在可以根据行顺序显示具有序列号的任务。

多行选择

现在可以选择多行并执行缩进和负缩进操作。

列过滤

现在可以过滤甘特图控件中的特定字段或列。

展开/折叠记录

甘特图控制现在支持扩展和折叠特定级别的记录。

表格

在Excel过滤器菜单中添加当前选项进行过滤

在搜索时显示添加当前选择到过滤器复选框,允许用户在表格中添加当前选中或清除的复选框列表数据以及已经过滤的数据。

导出模板列

使用Excel、PDF和Word文件格式导出包含模板列的表格。

导出详细信息模板

导出使用Excel、PDF和Word文件格式的详细信息模板。

KANBAN

外部拖放

KANBAN控件现在支持与其他控件之间的拖放操作。

没有数据源的KANBAN列

KANBAN列可以在不绑定数据源的情况下显示。

PIVOT客户端

支持Mondrian服务器(客户端模式)

分页将大记录拆分为不同的段,便于查看数据。它还改善了连接到Mondrian服务器的PIVOT控件的性能。

PIVOT网格

支持Mondrian服务器(客户端模式)

分页将大记录拆分为不同的段,便于查看数据。它还改善了连接到Mondrian服务器的PIVOT控件的性能。

RIBBON

设计器

改进了ASP.NET Web Forms中功能区组件的设计器。

滑块

添加按钮

添加了一个可以隐藏的按钮,允许增加和减少滑块的值。

ESSENTIAL XLSIO

图表转换为图像

图表元素(如图例,标题,绘图区和显示单元)的手动布局位置现在可以正确转换为图像。

未发布 多平台移动项目开发工具Elements发布v9.2,新增Java语言 Elements是一款多平台移动项目开发工具软件,它包含Oxygene、C#、Swift三种编程语言和相关工具,并且提供这三种语言丰富的开发经验以及最新的Fire开发环境,极大的方便开发人员开发软件项目。

Elements v9.2进行了许多改进、修复和提升以及全新的前端语言。

Iodine: Java

Elements v9.2新增了第四种语言:Java。不要与Java平台混淆,Iodine将Java语言带入了Elements,并将其应用于所有平台:.NET、Cocoa、Java/Android和Island。这意味着你现在可以在.NET平台上使用Java语言,或者在创建iOS应用程序时重用一些现有的Android代码。这也意味着Java开发人员现在可以将Java用于本机Android NDK应用程序和扩展,而不必使用C/C ++。

当然,Java完全支持Visual Studio、Fire和Water Preview。

Water (Preview)

我们在发布Elements 9.1时开启了Water项目,让你了解在Windows上Elements开发人员的IDE体验。Alpha的初步反馈一直是积极的,用户对IDE的速度感到惊讶。现在,你可以使用稳定的9.2编译器查看最新的Water Preview,并进行实际运用。

Island

不到一年的时间,我们针对CPU编译器目标的Island平台正在紧密结合。虽然这一次的更改日志不如五月份那样长,但是Elements 9.2增加了一些重要的改进,包括Windows上的Island应用程序的全新定制调试引擎、新的模板和帮助Android NDK开发,并支持用于本地平台上的任务和异步代码。

Fire

Elements 9.2是Fire的一次重要升级。对于非托管调试器(Cocoa和Island),有一个新的反汇编视图,可以让你在CPU指令级别(包括没有符号的代码,例如OS库)中检查和逐步执行应用程序。

搜索已经通过新的嵌入式搜索窗格、搜索历史记录以及过滤文件的功能得到改进。代码编辑器现在加强了周围的代码块和匹配的XML标签,并且支持自动完成XML关闭标签和XML代码完成(目前为.plist文件,但为下一步XAML和Android XML CC奠定基础)。

Silver: Swift

在Silver方面,此版本支持Swift 4(Apple将在今年晚些时候发布),以及平台平衡和与Apple Xcode兼容性的其他改进。

未发布 HTML5文档查看器PrizmDoc发布v13.0,新增文档比较功能 PrizmDoc新版本增加了多个功能,可提高文档管理流程的效率,促进更高的生产力。

PrizmDoc v13.0中最重要的新功能是文档比较。允许用户比较与Microsoft Word文档的原始版本之间所做的更改。用户选择原始文件以及更新版本,并将原始文件的所有更改(添加、删除等)显示在新的文档中,并以超链接进行快速访问。该功能对于合同条款和附录、组织图、企业标准和程序等文件特别有用。该增强功能与Microsoft Word本身的“跟踪更改”功能类似,旨在满足众多终端用户的要求。

PrizmDoc v13.0还在图像查看技术方面取得了显着进步。新的伽玛调整、图像锐化和线条加粗工具可以增强矢量、像素图像的查看,从而允许用户生成比以往任何时候更精致的效果图。图像增强工具对于医疗、工程和建筑行业特别有用,X射线、蓝图和CAD绘图之类的图像在线观看比以往更容易。

PrizmDoc v13.0新功能

文档比较

PrizmDoc新增了Microsoft Word文档比较功能。文档比较是与先前版本交叉检查文档新版本的过程,您可以看到其更改的内容。这些更改可能包括格式修改如字体或间距更改、语法更改、添加或删除单词、句子、段落。有关如何使用新的文档比较功能的更多信息,请查看以下内容:

图像工具

PrizmDoc v13.0增加了一个名为Image Tools的新选项。您可以在查看器中操作文档保真度。有关更多信息,请参阅最终用户指南。

支持Ubuntu 16.04 LTS

PrizmDoc现在支持Ubuntu 16.04 LTS。

支持Windows Server 2016

PrizmDoc现在支持Windows Server 2016。

本地SVG图标

Viewer已升级为支持本地SVG图标。您可以将默认图标替换成自己的版本。

在线帮助

部署许可部分已更新,可以更好的帮助您了解所有许可选项。

最终用户指南部分已更新:

文档比较 - 如何使用新的比较查看器

图像工具 - 如何使用新的图像工具功能查看文档

PrizmDoc服务器

解决了错误的页面计数和呈现MS Word文档的内容问题(使用MSO渲染引擎时启用了跟踪更改)。

解决了使用LibreOffice渲染引擎时AAA/AAAA Excel日期/时间格式的不正确渲染。

我们很高兴地宣布Dynamic Web TWAIN(DWT)新版本v13.0已经发布,即跨浏览器、跨平台的Web扫描SDK。这个升级主要实现了一个新的设计 - 新的Dynamsoft服务加上不同的成像模块(扫描、摄像头捕获、PDF、条形码阅读器和OCR)。

我们很高兴地宣布Dynamic Web TWAIN(DWT)新版本v13.0已经发布,即跨浏览器、跨平台的Web扫描SDK。这个升级主要实现了一个新的设计 - 新的Dynamsoft服务加上不同的成像模块(扫描、摄像头捕获、PDF、条形码阅读器和OCR)。